ISMS-Einführung im Mittelstand: Wo Unternehmen wirklich scheitern

Seit Dezember 2025 ist das NIS-2-Umsetzungs- und Cybersicherheitsstärkungsgesetz (NIS2UmsuCG) in Kraft. Rund 30.000 Unternehmen in Deutschland müssen nun nachweisen, dass sie Risikomanagement und Informationssicherheit strukturiert betreiben. Ein ISMS nach ISO 27001 ist der gängigste Weg dorthin. Die ISMS-Einführung im Mittelstand startet deshalb in vielen Häusern gleichzeitig – unter Zeitdruck, mit hohen Erwartungen. Und sie scheitert häufiger, als die Projektpläne vermuten lassen.

Warum scheitern ISMS-Projekte im Mittelstand?

Das Muster ist fast immer dasselbe. Ein regulatorischer Anlass – sei es NIS-2 (Richtlinie (EU) 2022/2555, Art. 21), eine Kundenanforderung oder der Wunsch nach ISO-27001-Zertifizierung – löst ein Projekt aus. Die ersten Wochen verlaufen produktiv: Workshops werden angesetzt, ein Berater stellt die Normstruktur vor, die Geschäftsführung signalisiert Unterstützung. Dann passiert etwas Typisches. Nach drei bis sechs Monaten versandet das Vorhaben. Die Workshops dünnen aus, die Dokumentation stagniert, das Tagesgeschäft überlagert das Projekt.

Woran liegt das? Selten an der Technik. Selten am fehlenden Wissen. Fast immer an organisatorischen Fehlern, die sich früh einschleichen und spät bemerkbar machen.

Fünf Stolpersteine bei der ISMS-Einführung im Mittelstand

1. Scope zu breit oder zu eng definiert

ISO 27001:2022 verlangt in Abschnitt 4.3 eine klare Festlegung des Anwendungsbereichs. In der Praxis ist das der erste Punkt, an dem Projekte kippen. Wer den Scope auf das gesamte Unternehmen ausdehnt, erzeugt einen Aufwand, der mit dem verfügbaren Personal nicht zu stemmen ist. Wer ihn auf eine einzelne Abteilung eingrenzt, riskiert, dass der Auditor die Abgrenzung nicht nachvollziehen kann oder relevante Schnittstellen fehlen.

Ein pragmatischer Scope umfasst die geschäftskritischen Prozesse, die dazugehörige IT-Infrastruktur und die Standorte, an denen personenbezogene oder vertrauliche Daten verarbeitet werden. Nicht mehr, aber auch nicht weniger.

Abschnitt 4.3 – Anwendungsbereich (Scope)

Klare Festlegung, welche Prozesse, Systeme und Standorte das ISMS abdeckt. Zu eng gefasst riskiert fehlende Schnittstellen; zu weit gefasst überfordert das Projekt.

Abschnitt 5.1 – Führung und Verpflichtung

Die oberste Leitung muss Führung demonstrieren – nicht nur das Budget freigeben. Seit NIS2UmsuCG haften Leitungsorgane persönlich für die Umsetzung von Cybersicherheitsmaßnahmen.

Abschnitt 5.3 – Rollen und Verantwortlichkeiten

Der ISB braucht klare Befugnisse, ausreichend Freistellung und keine Interessenkonflikte mit dem IT-Betrieb. Doppelrollen (IT-Leiter = ISB) erzeugen strukturelle Probleme.

Abschnitt 6.1 – Risikobeurteilung

Das Herzstück des ISMS. Ohne Verknüpfung zur Budgetplanung und konkreten Maßnahmenplänen bleibt die Risikoanalyse folgenloser Verwaltungsaufwand.

Statement of Applicability (SoA)

Listet alle 93 Controls der ISO 27001:2022 (Annex A) mit Begründung, warum jeder Control anwendbar oder ausgeschlossen ist. Auditoren prüfen die Konsistenz zwischen SoA und gelebter Praxis.

2. Management-Buy-in bleibt Lippenbekenntnis

Abschnitt 5.1 der ISO 27001:2022 formuliert die Anforderung unmissverständlich: Die oberste Leitung muss Führung und Verpflichtung in Bezug auf das ISMS demonstrieren. In der Realität sieht das allerdings oft anders aus. Die Geschäftsführung nickt das Projekt ab, stellt Budget bereit, taucht aber in keinem einzigen Workshop auf. Das Signal an die Organisation ist eindeutig: Informationssicherheit ist kein Thema der Leitung.

Für Geschäftsführer lohnt ein Perspektivwechsel. Seit NIS-2 haften Leitungsorgane persönlich für die Umsetzung von Cybersicherheitsmaßnahmen (NIS2UmsuCG). Sicherheitsmanagement ist damit keine reine IT-Angelegenheit mehr, sondern Geschäftsführungsverantwortung. Wer als Geschäftsführer die ISMS-Einführung allein an die IT delegiert, erzeugt genau die Lücke, die der Gesetzgeber schließen will.

„Das ISMS scheitert nicht, weil die Norm zu komplex wäre. Es scheitert, weil die Leitung nach der Projektfreigabe nicht mehr vorkommt."

Nadine Eibel, CEO SECURAM Consulting GmbH3. Risikobewertung als Pflichtexercise statt Steuerungsinstrument

Die Risikobeurteilung nach Abschnitt 6.1 der ISO 27001:2022 ist das Herzwerk des gesamten ISMS. Sie bestimmt, welche Maßnahmen notwendig sind, wie sie priorisiert werden und ob das Sicherheitsniveau angemessen ist. In vielen Mittelstandsprojekten wird die Risikobewertung freilich als lästige Pflicht behandelt: Excel-Tabelle füllen, Farbcodes vergeben, abheften. Das Ergebnis ist eine Dokumentation, die dem Auditor standhält, aber keinen Mitarbeitenden in der täglichen Arbeit erreicht.

Eine Risikobewertung, die nicht in Entscheidungen mündet, ist Verwaltungsaufwand ohne Schutzwirkung. Erfolgreiche Projekte verknüpfen die Risikoanalyse mit konkreten Budgetentscheidungen und Maßnahmenplänen, statt sie als isoliertes Dokument zu führen.

4. Dokumentation ohne Substanz

Es gibt einen Unterschied zwischen einem ISMS, das dokumentiert ist, und einem, das gelebt wird. Auditoren erkennen diesen Unterschied in etwa zehn Minuten. Typisches Symptom: Richtlinien, die wörtlich aus Normtexten oder Beratervorlagen übernommen wurden, ohne Anpassung an die tatsächlichen Prozesse des Unternehmens. Das Statement of Applicability listet 93 Controls auf, doch bei der Nachfrage nach der Umsetzung einzelner Maßnahmen bleibt es still.

Dokumentation im ISMS ist kein Selbstzweck. Sie muss beschreiben, was das Unternehmen tatsächlich tut, nicht was es tun sollte. Ein Berater, der fertige Dokumentenpakete liefert und den Anpassungsprozess überspringt, schadet dem Projekt mehr, als er ihm nutzt.

5. Fehlende Verantwortlichkeiten und ISB-Rolle

ISO 27001:2022, Abschnitt 5.3 verlangt die klare Zuweisung von Rollen und Verantwortlichkeiten für die Informationssicherheit. In vielen mittelständischen Unternehmen wird die ISB-Rolle dem IT-Leiter übertragen, der ohnehin schon unter Volllast arbeitet. Oder sie wird formal zugewiesen, ohne dass die Person die nötige Freistellung, Weisungsbefugnis oder Qualifikation erhält.

Das erzeugt gleich zwei Probleme. Erstens: einen Interessenkonflikt, wenn derselbe Mensch IT-Systeme betreibt und gleichzeitig deren Sicherheit prüfen soll. Zweitens: ein Ressourcenproblem, weil ISMS-Pflege, interne Audits und Awareness-Schulungen neben dem IT-Betrieb schlicht nicht leistbar sind. Ein externer Interim ISB kann diese Lücke schließen, ohne dass eine neue Vollzeitstelle geschaffen werden muss.

Was erfolgreiche ISMS-Einführungen anders machen

Die Unternehmen, die ihr ISMS-Projekt durchziehen und zertifiziert werden, machen nicht alles anders. Aber sie machen drei Dinge konsequent.

Erstens: Sie starten mit dem, was da ist. Ein Unternehmen, das seit Jahren Firewalls betreibt, Passwörter regelt und Backups fährt, hat bereits Maßnahmen umgesetzt. Viele davon lassen sich formalisieren und in den Rahmen der ISO 27001 einordnen. Erfolgreiche Projekte bauen auf dem Vorhandenen auf, statt alles neu zu erfinden. Das spart Monate und vermeidet den Eindruck, bisherige Arbeit sei wertlos gewesen.

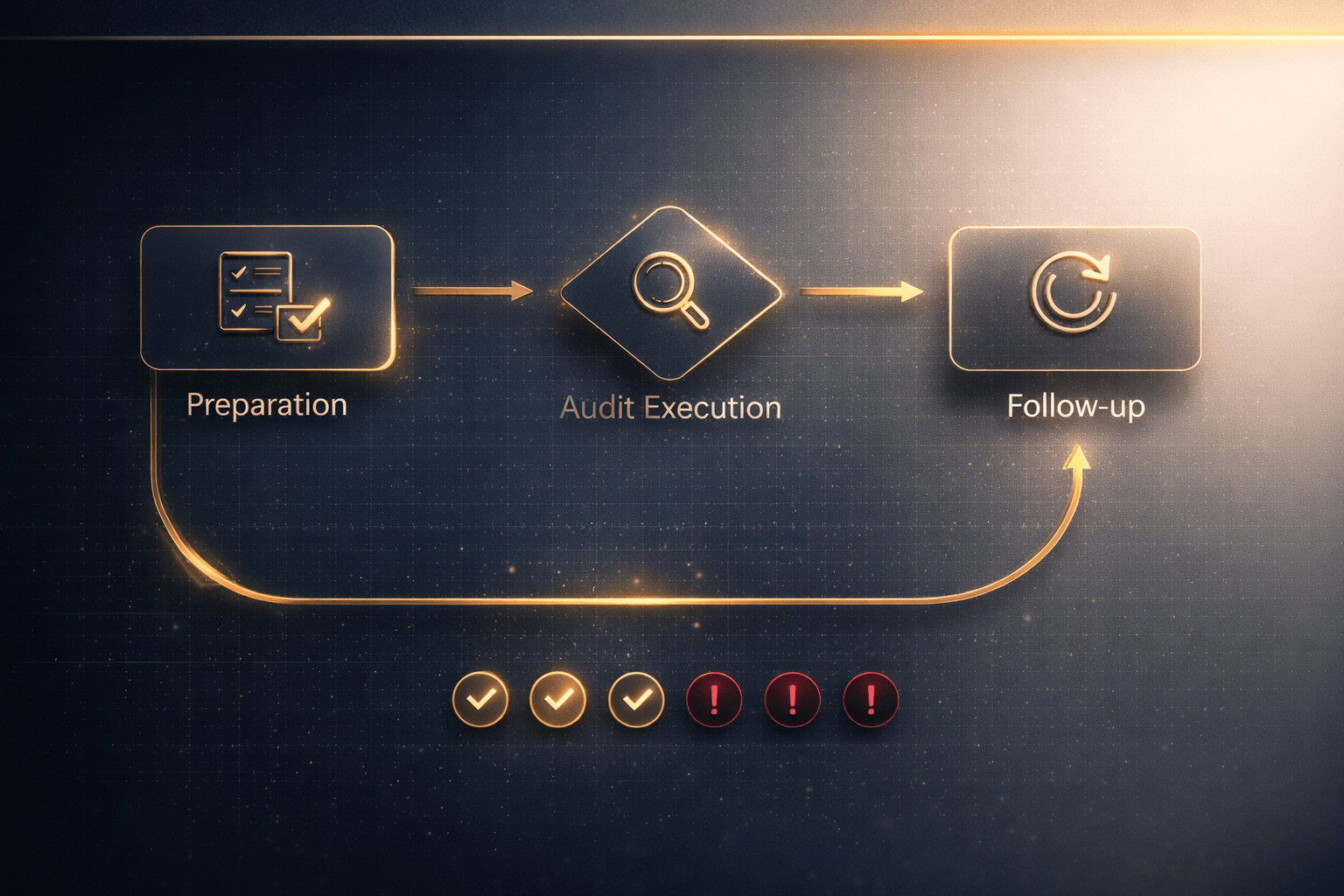

Zweitens: Sie arbeiten phasenbasiert. Die ISMS-Einführung im Mittelstand gelingt nicht als Mammutprojekt, sondern als strukturierte Abfolge überschaubarer Schritte. GAP-Analyse, Scope-Definition, Risikobewertung, Maßnahmenauswahl, interne Audits, Zertifizierung: Jede Phase hat ein klares Ergebnis. Das hält die Motivation hoch und macht Fortschritt sichtbar – auch für die Geschäftsführung.

Drittens: Sie holen sich externe Expertise, wo sie fehlt. Nicht als Ersatz für interne Verantwortung, sondern als Beschleuniger. Ein erfahrener Berater kennt die typischen Stolpersteine, hat funktionierende Vorlagen und weiß, worauf der Auditor achtet. SECURAM begleitet ISMS-Projekte von der GAP-Analyse bis zur Zertifizierung seit über zehn Jahren. Gleichwohl bleibt das ISMS ein internes System. Es gehört dem Unternehmen, nicht dem Berater. Wer das von Anfang an klarstellt, vermeidet Abhängigkeiten.

Der ISMS-Aufbau nach ISO 27001 ist durchaus machbar, wenn die organisatorischen Voraussetzungen stimmen. Entscheidend ist nicht die Größe des Unternehmens, sondern der Wille der Leitung, Informationssicherheit als Führungsaufgabe zu behandeln.

Was Sie in den ersten vier Wochen konkret tun können

Die häufigsten Fehler bei der ISMS-Einführung entstehen nicht durch falsche Entscheidungen, sondern durch fehlende. Wer in den ersten Wochen die richtigen Weichen stellt, verhindert die typischen Stagnationsmuster.

- Scope verschriftlichen: Definieren Sie schriftlich, welche Prozesse, Systeme und Standorte das ISMS abdeckt – und welche explizit nicht. Begründen Sie Ausschlüsse. Das ist die Grundlage für alles Weitere.

- Geschäftsführung einbinden: Vereinbaren Sie von Anfang an monatliche Steuerungsmeetings mit der Leitung. Nicht als Statusbericht, sondern als Entscheidungsrunde. Management-Commitment zeigt sich in Kalendereinträgen, nicht in Unterschriften.

- Bestandsaufnahme statt Neubau: Inventarisieren Sie, welche Sicherheitsmaßnahmen bereits existieren. Backups, Zugriffskontrollen, Firewall-Regeln, Passwortrichtlinien – vieles davon ist bereits vorhanden und lässt sich formalisieren.

- ISB-Rolle klären: Legen Sie fest, wer die ISB-Rolle übernimmt, welche Zeit dafür zur Verfügung steht und welche Befugnisse diese Person hat. Wenn intern keine geeignete Person verfügbar ist, frühzeitig externe Unterstützung organisieren.

- GAP-Analyse beauftragen: Eine strukturierte GAP-Analyse zeigt, wo Sie stehen und wie weit der Weg zur Zertifizierung noch ist. Das verhindert Selbstüberschätzung ebenso wie unnötige Panik.

Handlungsfähigkeit statt Projektmüdigkeit

Die ISMS-Einführung im Mittelstand scheitert nicht an der Norm. ISO 27001 ist ein Rahmenwerk, kein Hindernis. Sie scheitert an der Umsetzung: an Scope-Fehlern, an fehlendem Rückhalt der Leitung, an Risikoanalysen ohne Konsequenzen und an Dokumentation ohne Bezug zur Realität.

Die gute Nachricht: Jeder dieser Fehler lässt sich vermeiden, wenn man ihn früh genug erkennt. Wer in den ersten vier Wochen den Scope sauber definiert, die Geschäftsführung einbindet und bestehende Maßnahmen formalisiert, hat die kritischsten Weichen gestellt.

Sie stehen vor der Frage, ob Ihr ISMS-Projekt auf dem richtigen Weg ist – oder ob es zu versanden droht? In einem kostenfreien Erstgespräch klären wir in 30 Minuten, wo Sie stehen und was der nächste sinnvolle Schritt ist.

Quellen

- ISO/IEC 27001:2022, Abschnitt 4.3 (Anwendungsbereich), Abschnitt 5.1 (Führung), Abschnitt 5.3 (Rollen und Verantwortlichkeiten), Abschnitt 6.1 (Risikobeurteilung) — iso.org

- Richtlinie (EU) 2022/2555 des Europäischen Parlaments (NIS-2), Art. 21 — eur-lex.europa.eu

- BSI – Bundesamt für Sicherheit in der Informationstechnik: Informationen zu NIS-2-Betroffenheit — bsi.bund.de

Weiterführend

Kontakt

Wir freuen uns auf Ihre Nachricht.

Kontaktdaten

20354 Hamburg

Direkter Kontakt

- Vertrieb: sales@securam-consulting.com

- Bewerbung: bewerbung@securam-consulting.com

Lieber direkt sprechen?

Buchen Sie ein kostenloses Erstgespräch.