NemoClaw: Wie NVIDIA OpenClaw für Unternehmen absichern will

NemoClaw ist NVIDIAs Antwort auf ein Problem, das sich Unternehmen bisher selbst lösen mussten: OpenClaw — der meistgestarnte KI-Agent der Welt — läuft auf Hunderttausenden von Instanzen, viele davon in Unternehmensnetzwerken, ohne Governance, ohne Isolation, ohne Kontrolle. Das größte GPU-Unternehmen der Welt hat entschieden, dass das sein Problem ist.

Was NemoClaw ist

Auf dem GTC 2026 (15.–17. März 2026) hat NVIDIA NemoClaw vorgestellt. Die Kurzfassung: Es ist eine Enterprise-Version von OpenClaw, aufgebaut auf demselben Open-Source-Fundament, aber ergänzt um ein Sicherheits- und Governance-Framework namens OpenShell.

Ein Detail, das strategische Bedeutung hat: NemoClaw ist hardware-agnostisch. Es läuft auf jedem Chip — nicht nur auf NVIDIA-Hardware. Für NVIDIA ist das eine deutliche Positionierung: Das Unternehmen will die Governance-Schicht des KI-Agenten-Marktes besetzen, nicht nur die Infrastruktur.

Launch-Partner bei der Vorstellung waren Adobe, Salesforce, SAP, CrowdStrike und Dell. Für On-Premise-Deployments kombiniert NVIDIA NemoClaw mit seinen Neotron-Lokalmodellen — eine direkte Adressierung des Bedarfs, KI-Agenten ohne Cloud-Anbindung zu betreiben, was freilich für Unternehmen in regulierten Branchen besonders relevant ist.

„Nvidia’s version of OpenClaw could solve its biggest problem: security.“

TechCrunch, GTC 2026Was OpenShell ist

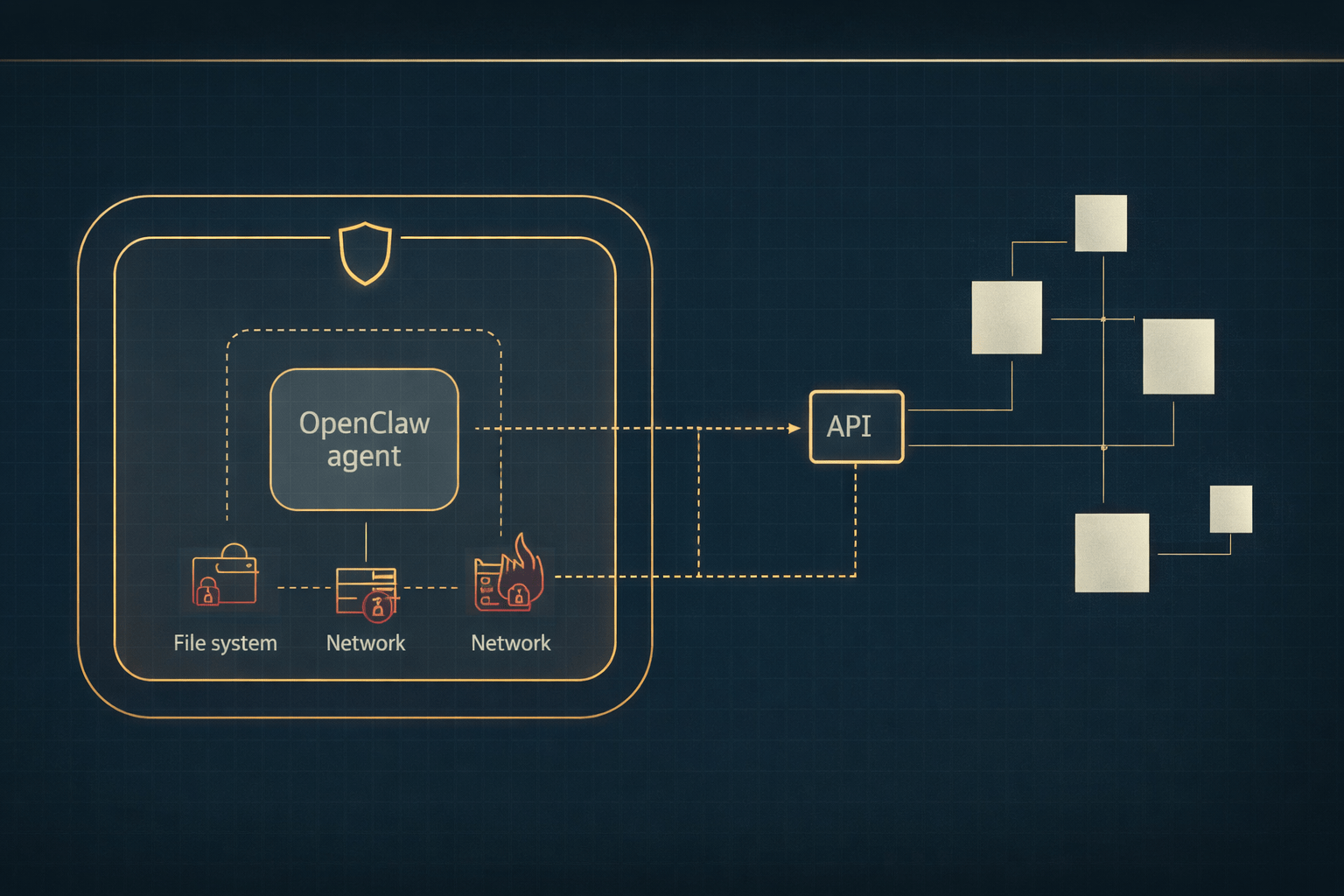

OpenShell ist das technische Herzstück von NemoClaw. Es handelt sich um ein Sandbox-Tool, das Dateisystemzugriffe und Netzwerkverbindungen des Agenten isoliert. Ein OpenClaw-Agent, der unter NemoClaw läuft, kann nur auf genau die Verzeichnisse und Endpunkte zugreifen, die explizit freigegeben wurden — nicht auf das gesamte Dateisystem, nicht auf beliebige externe APIs.

Das Ausgangsproblem

OpenClaw bindet in der Standard-Konfiguration seinen Listener auf 0.0.0.0 — nicht auf localhost. Ein Agenten-Prozess, der auf einem Laptop läuft, ist damit potenziell aus dem gesamten Netzwerk erreichbar. Im Februar 2026 dokumentierte Lasso Security, dass mehr als 135.000 OpenClaw-Instanzen im offenen Internet erreichbar waren; rund 15.000 Installationen ließen sich unmittelbar per Remote Code Execution angreifen (CVSS 8.8). API-Schlüssel, Slack-Credentials und Salesforce-Zugangsdaten lagen unverschlüsselt im Dateisystem.

Die drei Kontrollmechanismen

- Dateisystem-Isolation: Der Agent operiert in einem definierten Verzeichnisraum. Zugriffe auf Systemverzeichnisse oder sensible Applikationsdaten sind nicht möglich, solange sie nicht explizit freigegeben werden.

- Netzwerk-Isolation: OpenShell kontrolliert, welche Netzwerkverbindungen der Agent aufbauen darf. Beliebige ausgehende Verbindungen zu externen APIs oder C2-Infrastruktur werden geblockt, sofern sie nicht auf einer Whitelist stehen.

- Audit-Fähigkeit: Alle Aktionen des Agenten werden protokolliert — Voraussetzung für Compliance-Nachweise nach Art. 32 DSGVO (Verordnung (EU) 2016/679).

Was OpenShell nicht löst

OpenShell löst keine organisatorischen Probleme. Eine korrekt konfigurierte Sandbox nützt nichts, wenn das Deployment nicht gepflegt wird, wenn Updates ausbleiben oder wenn die Whitelist-Regeln oberflächlich gesetzt wurden. Werkzeuge ersetzen keine Prozesse.

Wie OpenShell die Sicherheitsprobleme adressiert

Das strukturelle Problem hinter den Lasso-Security-Zahlen: OpenClaw bindet in der Standard-Konfiguration seinen Listener auf 0.0.0.0 — nicht auf localhost. Ein Agenten-Prozess, der auf einem Laptop läuft, ist damit potenziell aus dem gesamten Netzwerk erreichbar. Governance durch Policy allein genügt hier nicht; die Architektur selbst schafft die Angriffsoberfläche.

OpenShell setzt genau hier an. Statt den Agenten zu bitten, sich zu beschränken, erzwingt die Sandbox-Schicht die Beschränkung architektonisch. Das ist strukturell anders als eine Standard-OpenClaw-Installation, bei der der Agent auf 0.0.0.0 lauscht und Zugriff auf Shell, Messenger und Browser ohne jede Einschränkung erhält.

Meta untersagte daraufhin seinen Mitarbeitern jede OpenClaw-Installation auf Firmengeräten. Dass nun der Infrastruktur-Marktführer eine strukturelle Lösung liefert, verändert den Ausgangspunkt — nicht aber die Notwendigkeit, die eigene Umgebung zu bewerten.

Was das für DACH-Unternehmen bedeutet

Die Ankündigung von NemoClaw ist kein isoliertes Produktereignis. Sie markiert eine strukturelle Verschiebung: Schatten-KI — bislang ein Governance-Problem, das Unternehmen intern lösen mussten — wird zu einem Enterprise-Produktfeld. NVIDIA, Adobe, Salesforce und SAP wetten darauf, dass Unternehmen für kontrollierten Agenten-Einsatz zahlen werden. Das ist eine fundierte Wette.

Für Unternehmen im DACH-Raum ergeben sich daraus drei konkrete Handlungsfelder.

- Inventar vor Entscheidung. Bevor eine Organisation entscheidet, ob NemoClaw für sie relevant ist, muss sie wissen, welche KI-Agenten bereits im Einsatz sind. Laut IBM/Censuswide-Studie (November 2025) nutzen 80 Prozent der Beschäftigten in größeren Unternehmen KI-Tools ohne Genehmigung der IT-Abteilung. OpenClaw ist nach wie vor das meistverbreitete agentische Tool — und läuft in vielen Unternehmen, ohne dass IT oder CISO es wissen. Ein KI-Inventar ist ohnehin Pflicht: Der EU AI Act (Verordnung (EU) 2024/1689) verlangt ab August 2026 den Nachweis aller eingesetzten KI-Systeme und ausreichende KI-Kompetenz im Unternehmen nach Art. 4.

- Procurement-Prüfung nach DSGVO. NemoClaw ist ein Anbieter-Produkt. Wer es einsetzt, tritt in eine Auftragsverarbeiterbeziehung ein. Art. 28 DSGVO verlangt einen Auftragsverarbeitungsvertrag; Art. 32 verlangt technische und organisatorische Maßnahmen, die dem Risiko entsprechen. Dass OpenShell eine Sandbox bereitstellt, ist ein Punkt zu Gunsten von NemoClaw — kein Freifahrtschein. Die Due-Diligence-Prüfung muss trotzdem stattfinden: Wo werden Protokolldaten gespeichert? Welche Subprozessoren sind eingebunden? Wie werden Sicherheitsvorfälle gemeldet?

- NIS-2-pflichtige Unternehmen müssen schärfer hinsehen. Die NIS-2-Richtlinie (Richtlinie (EU) 2022/2555) verpflichtet betroffene Unternehmen nach Art. 21 zu einem umfassenden Risikomanagement ihrer IKT-Lieferkette. Ein KI-Agenten-Framework von einem US-Anbieter mit Enterprise-Partnern wie Salesforce und SAP als Datenquellen ist genau das: ein IKT-Drittanbieter mit potenziellem Zugriff auf Geschäftsprozesse. Die Risikoanalyse nach NIS-2 muss ihn erfassen.

Indes — und das verdient eine direkte Aussage — ist NemoClaw ein ermütigender Schritt. Die Alternative zum kontrollierten Enterprise-Einsatz ist nicht kein Einsatz, sondern unkontrollierter Einsatz. Wenn der Marktführer für GPU-Infrastruktur eine Governance-Schicht für den meistverbreiteten KI-Agenten baut, verschiebt das den Benchmark: Wer morgen noch ungesichertes OpenClaw im Unternehmen toleriert, wählt bewusst eine schlechtere Option.

Schatten-KI wird zum Enterprise-Produkt — Governance bleibt Pflicht

NemoClaw beantwortet eine technische Frage: Wie betreibt man OpenClaw mit vertretbarem Risiko in einem Unternehmensnetzwerk? Die organisatorische Frage — wie wird KI-Nutzung gesteuert, inventarisiert und verantwortet — beantwortet es nicht. Diese Frage bleibt die Aufgabe der Unternehmen.

Ein ISMS nach ISO 27001 liefert die Basis: Zugriffskontrollen, Risikoanalyse, Incident Response. Ein KI-Management-System nach ISO 42001 ergänzt es um KI-spezifische Anforderungen: Inventar, Risikoklassifikation, AI Literacy nach EU AI Act Art. 4. Beides zusammen gibt IT-Sicherheitsverantwortlichen das Rückgrat, um zu entscheiden, ob NemoClaw in ihrer Umgebung eingesetzt werden kann — und unter welchen Auflagen.

Wer Schatten-KI bereits adressiert, hat hier einen Vorteil: Die Discovery-Methoden, die OpenClaw-Installationen im Netz sichtbar machen, sind dieselben, die auch NemoClaw-Deployments in der Belegschaft erkennen würden. Das Tool wechselt; die Governance-Struktur bleibt.

Kostenloses Erstgespräch vereinbaren →

Quellen

- TechCrunch: „Nvidia’s version of OpenClaw could solve its biggest problem: security“ (GTC 2026, März 2026)

- Lasso Security: OpenClaw Exposure Research Report (Februar 2026) — 135.000+ exponierte Instanzen, CVSS 8.8 RCE

- IBM / Censuswide: KI-Nutzungsstudie in Unternehmen (November 2025)

- EU AI Act: Verordnung (EU) 2024/1689, Art. 4 (AI Literacy), in Kraft ab August 2026

- DSGVO: Verordnung (EU) 2016/679, Art. 28 (Auftragsverarbeitung), Art. 32 (Sicherheit der Verarbeitung)

- NIS-2-Richtlinie: Richtlinie (EU) 2022/2555, Art. 21 (IKT-Risikomanagement)

Weiterführend

Kontakt

Wir freuen uns auf Ihre Nachricht.

Kontaktdaten

20354 Hamburg

Direkter Kontakt

- Vertrieb: sales@securam-consulting.com

- Bewerbung: bewerbung@securam-consulting.com

Lieber direkt sprechen?

Buchen Sie ein kostenloses Erstgespräch.

Schatten-KI: Das unsichtbare Risiko in Ihrem Unternehmen

KI-Governance beginnt dort, wo Kontrolle aufhört. Diese zwei Seiten zeigen, warum Schatten-KI jedes AIMS-Projekt betrifft.

Schatten-KI

80 % der Beschäftigten nutzen KI-Tools ohne Genehmigung. Die Hub-Seite liefert den Überblick: Risiken, Erkennungsmethoden und ein praxisnahes Governance-Framework für den kontrollierten Umgang mit nicht genehmigten KI-Anwendungen.

Was ist OpenClaw?

Ein österreichischer Entwickler baut in einer Stunde einen KI-Agenten. Vier Monate später ist OpenClaw das meistgesternde Projekt auf GitHub, mit 135.000 exponierten Instanzen im offenen Internet. Die Fallstudie zum größten Schatten-KI-Vorfall 2026.