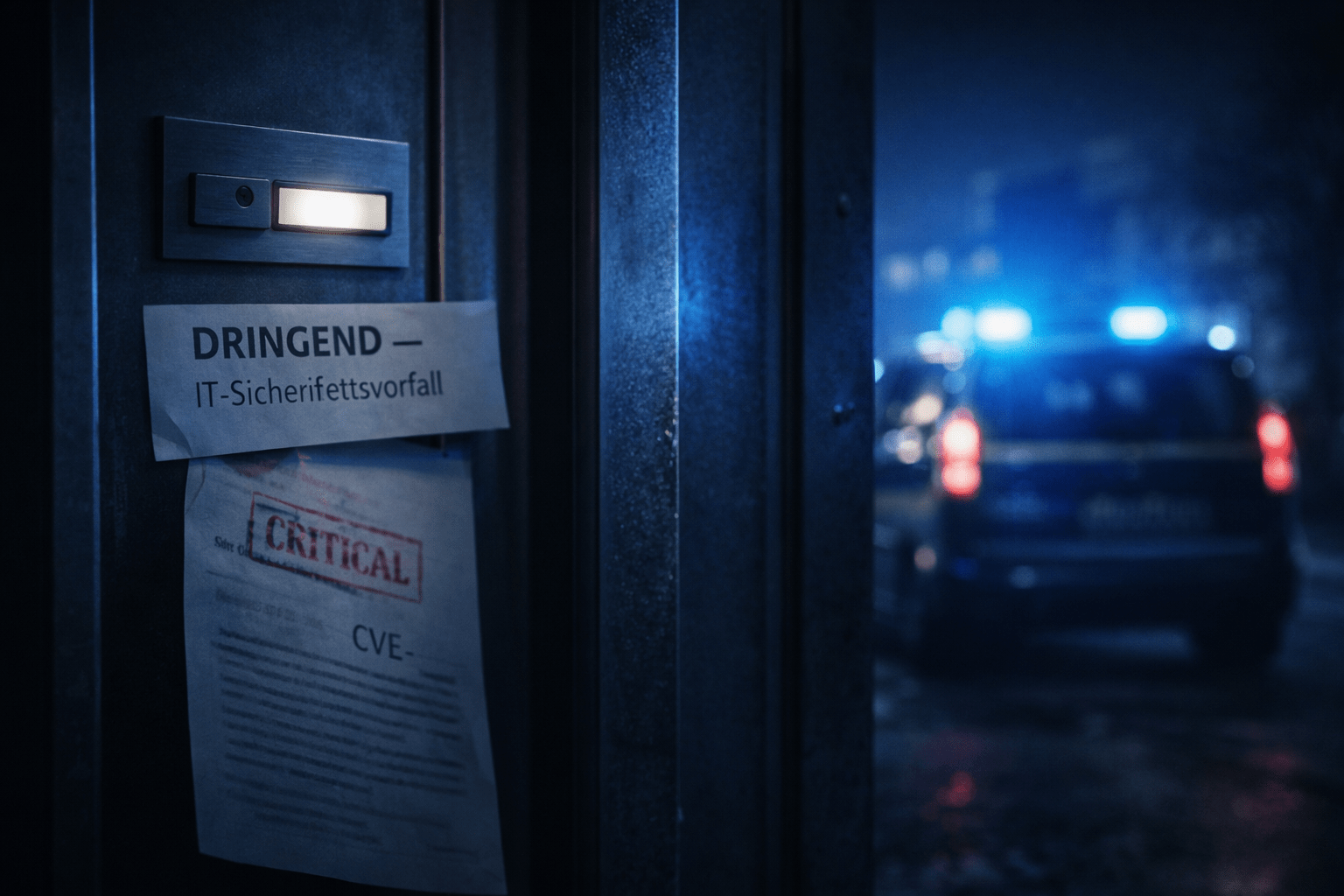

Wenn die Polizei Ihr Patchmanagement übernimmt

In der Nacht auf Sonntag, den 22. März 2026, gegen 2:45 Uhr, kontaktierten Polizeibeamte in Thüringen IT-Administratoren. Nicht wegen eines Einbruchs, nicht wegen einer Straftat. Sondern mit einer dringenden Botschaft: Ihr Windchill-Server hat eine kritische Schwachstelle. Handeln Sie sofort.

In den folgenden Stunden wiederholte sich das Szenario in Schleswig-Holstein, Rheinland-Pfalz und weiteren Bundesländern. In Hamburg und Niedersachsen griffen die Behörden zum Telefon. Nach Recherchen von heise ging die Kontaktaufnahme auf eine Initiative des BKA zurück; mehrere LKAs bestätigten Einsätze oder telefonische Warnungen. In Sicherheitskreisen war von mehr als 1.000 betroffenen Unternehmen in Deutschland die Rede, offiziell bestätigt ist diese Zahl nicht.

Was wie die Einführungsszene eines mittelmäßig geschriebenen Cyberthrillers klingt, ist tatsächlich passiert. Und es wirft Fragen auf, die weit über eine einzelne CVE-Nummer hinausgehen.

PTC Windchill

Product-Lifecycle-Management-Software (PLM). Verwaltet Konstruktionsdaten, Stücklisten, CAD-Modelle und Fertigungsdokumentationen über den gesamten Produktlebenszyklus. Eingesetzt in der Automobilindustrie, im Maschinenbau, in der Luft- und Raumfahrt, in der Rüstungsindustrie und in der Medizintechnik. FlexPLM ist die spezialisierte Variante für Konsumgüter und Bekleidungsindustrie.

CVSS 10.0 durch Deserialisierung

CVE-2026-4681 erlaubt unauthentifizierte Remote Code Execution (RCE) über Deserialisierung nicht vertrauenswürdiger Daten. Ein Angreifer kann manipulierte Objekte einschleusen, die bei der Rekonstruktion Schadcode ausführen. Der CVSS-Höchstwert 10.0 wird nur vergeben, wenn eine Schwachstelle ohne Authentifizierung, über das Netzwerk, ohne Nutzerinteraktion ausgenutzt werden kann und vollständige Kontrolle über das Zielsystem erlaubt.

Warum PLM besonders kritisch ist

Windchill enthält in vielen Unternehmen das gesamte Konstruktions- und Fertigungs-Know-how: Produktionsgeheimnisse, Zuliefererstrukturen, Materialspezifikationen, Prüfprotokolle. Je nach Branche und Kontext können diese Daten klassifiziert, exportkontrollrechtlich sensibel oder besonders schutzbedürftig sein. Im Extremfall könnten manipulierte PLM-Daten fehlerhafte Freigaben, Stücklisten oder Änderungsstände in nachgelagerte Prozesse tragen.

Betroffene Versionen

- Windchill PDMLink: 11.0 M030, 11.1 M020, 11.2.1.0, 12.0.2.0, 12.1.2.0, 13.0.2.0, 13.1.0.0, 13.1.1.0, 13.1.2.0, 13.1.3.0

- FlexPLM: 11.0 M030, 11.1 M020, 11.2.1.0, 12.0.0.0, 12.0.2.0, 12.0.3.0, 12.1.2.0, 12.1.3.0, 13.0.2.0, 13.0.3.0

Workaround

PTC veröffentlichte vorläufige Konfigurationsmaßnahmen für Apache HTTP Server und IIS, bis offizielle Patches verfügbar sind. Je nach Deployment ist die passende Absicherung umzusetzen. Details: PTC/EAC Advisory

IoC-Check

Anwesenheit der Datei GW.class auf dem Windchill-Server deutet auf erfolgreiche Kompromittierung hin. Laut PTC zeigt dies, dass ein Angreifer das System waffenfähig gemacht hat, bevor er RCE ausführte.

Gefahrenabwehr, nicht Routine-Advisory

Das Vorgehen der Behörden spricht für eine Gefahreneinschätzung, die deutlich über ein gewöhnliches Advisory hinausging. Ob dem zusätzliche, nicht öffentliche Lageerkenntnisse zugrunde lagen, ist bislang nicht belegt. Klar ist: Behörden veranlassen keine nächtlichen Polizeieinsätze wegen einer Softwarelücke ohne triftigen Grund.

Die Zentrale Ansprechstelle Cybercrime (ZAC) Niedersachsen formulierte es unmissverständlich: Es sei davon auszugehen, dass kriminelle Akteure die Schwachstelle noch am Wochenende zur Kompromittierung von Systemen, zum Datenabzug und zur Ausführung von Ransomware ausnutzen würden.

Das ist die Sprache der Gefahrenabwehr, nicht die eines Advisorys.

Wer sich fragt, warum ausgerechnet ein PLM-System solche Einsätze rechtfertigt, sollte sich die Einsatzgebiete von Windchill vergegenwärtigen: Automobil, Maschinenbau, Rüstung, Aerospace. Je nach betroffener Branche und Datenlage kann ein erfolgreicher Angriff auf ein PLM-System bis an die Grenze industriebezogener Sabotage reichen. Der Zugriff auf Konstruktionsdaten, Zuliefererstrukturen und Fertigungsdokumentationen eröffnet Möglichkeiten, die über klassische Ransomware-Szenarien hinausgehen.

Das CVE-Timing-Paradox

Die CVE-Kennung für die Schwachstelle lag erst nach Beginn der operativen Alarmierung vor. Nach heise war die CVE-ID erst seit den späten Stunden des Montags in strukturierten Listen verfügbar. Zu diesem Zeitpunkt hatten Polizeibeamte bereits seit dem Wochenende Türen geklopft und Telefonate geführt.

Unternehmen, die ihr Schwachstellenmanagement ausschließlich über CVE-Feeds, NVD-Alerts oder automatisierte Scanner steuern, waren in der akuten Phase im Blindflug. Die Bedrohung existierte real, aber im strukturierten Vulnerability-Management-Prozess war sie noch nicht angekommen.

Das ist die Lücke, die dieser Vorfall sichtbar macht: Zwischen dem Zeitpunkt, an dem ein Hersteller von einer Schwachstelle erfährt, und dem Zeitpunkt, an dem diese Schwachstelle im CVE-System eine Nummer bekommt und in Feeds auftaucht, können Stunden oder Tage vergehen. In dieser Zeitspanne sind Unternehmen auf informelle Kanäle angewiesen: Herstellermails, persönliche Netzwerke, Branchenkontakte. Oder eben die Polizei.

„Wer seine Priorisierung ausschließlich an strukturierte CVE-Feeds koppelt, verliert in solchen Lagen wertvolle Zeit. Die Polizei war schneller als jeder Scanner."

Nadine Eibel, CEO SECURAM Consulting GmbHSchrödingers IoC

PTC verneint in seinen Sicherheitshinweisen bestätigte Ausnutzung bei Kunden: „no evidence of confirmed exploitation affecting PTC customers". Gleichzeitig nennt PTC konkrete Indicators of Compromise, darunter die Klassendatei GW.class, deren Vorhandensein auf einem Windchill-Server darauf hindeute, dass ein Angreifer das System waffenfähig gemacht habe.

Diese Parallelkommunikation ist für Incident Response unbefriedigend. Entweder hat PTC Kenntnis von erfolgreichen Angriffen (woher sonst die spezifischen IoCs?), oder die IoCs stammen aus Laboranalysen und PTC kommuniziert sie präventiv. In beiden Fällen brauchen betroffene Unternehmen Klarheit, nicht zwei Botschaften gleichzeitig.

heise online hat diese kommunikative Dissonanz treffend als „Schrödingers IoC" beschrieben.

Direkte Meldewege als Vorteil

Einen aufschlussreichen Aspekt dieses Vorfalls liefert das BSI. Die Behörde veröffentlichte am 23. März die Warnmeldung WID-SEC-2026-0822 im Warn- und Informationsdienst. Allerdings informierte das BSI registrierte KRITIS-Betreiber separat und auf direktem Weg. In seiner Kommunikation verwies das BSI ausdrücklich auf Vorteile der Registrierung im BSI auch im NIS-2-Kontext.

Der Vorfall zeigt, welchen praktischen Wert direkte behördliche Melde- und Kontaktkanäle haben können. Nicht registrierte Unternehmen waren auf die Polizei, den PTC-Mailverteiler oder die Fachpresse angewiesen. Öffentlich sichtbar war zu diesem Zeitpunkt weder eine prominente CISA-Warnung noch ein einschlägiger KEV-Eintrag in den USA.

Viele Unternehmen haben allerdings noch nicht abschließend geklärt, ob sie unter die NIS-2-Regulierung fallen. Wer unsicher ist, ob eine Registrierungspflicht besteht, sollte eine Betroffenheitsprüfung nicht auf die lange Bank schieben. Der Windchill-Vorfall illustriert, dass es dabei nicht nur um Compliance geht, sondern um operative Vorteile im Ernstfall.

Was Unternehmen jetzt prüfen sollten

Unabhängig davon, ob ein Unternehmen Windchill oder FlexPLM einsetzt: Der Vorfall offenbart strukturelle Schwächen, die in vielen Organisationen bestehen.

Sofortmaßnahmen für Windchill-/FlexPLM-Betreiber

- Versionsprüfung: Ist eine der betroffenen Versionen im Einsatz? (Siehe Technikbox oben.)

- Workaround umsetzen: PTC stellt Konfigurationsmaßnahmen für Apache HTTP Server und IIS bereit. Je nach Deployment die passende Absicherung umsetzen. Details unter PTC/EAC Advisory.

- IoC-Check: Prüfen Sie, ob die Datei GW.class auf Ihren Windchill-Servern vorhanden ist. Wenn ja, ist von einer Kompromittierung auszugehen.

- Netzwerk-Exposition: Ist Ihr Windchill-Server aus dem Internet erreichbar? Wenn ja, hat die Absicherung höchste Priorität. Auch interne Erreichbarkeit reduziert das Risiko nicht auf Null, wenn Angreifer bereits im Netzwerk sind.

- Logging: Aktivieren Sie die Protokollierung für eingehende Anfragen an den Windchill-Server und prüfen Sie Logs der letzten 14 Tage auf ungewöhnliche Zugriffsmuster.

Strukturelle Lehren für alle Unternehmen

Wer seine Priorisierung ausschließlich an bereits strukturierte CVE- und CTI-Feeds koppelt, verliert in Lagen wie dieser wertvolle Zeit. Hersteller-Advisories, CERT-Bund-Meldungen, Branchenverteiler und informelle Threat-Intelligence-Quellen gehören in ein vollständiges Lagebild. Direkte Meldewege zu BSI, CERT-Bund oder branchenspezifischen CERTs sind kein bürokratischer Overhead, sondern operativer Vorteil.

Dieser Vorfall ist in seiner Form beispiellos in Deutschland. Die Polizei hat an diesem Wochenende bewiesen, dass sie schneller sein kann als die strukturierte Threat Intelligence. Das sollte niemanden beruhigen.

Quellen

- heise online: „WTF: Polizei rückte Samstagnacht wegen Zero-Day aus" (23.03.2026) — heise.de

- PTC/EAC: Notice of Windchill and FlexPLM Critical Vulnerability March 20, 2026 — support.eacpds.com

- PTC Support: Critical RCE Vulnerability — ptc.com

- BSI CERT-Bund: WID-SEC-2026-0822 — cert-bund.de

- BornCity: „Windchill & ZeroPLM 0-Day-Lücken und die Polizeieinsätze" (23.03.2026) — borncity.com

- NVD: CVE-2026-4681 — nvd.nist.gov

Weiterführend

Kontakt

Wir freuen uns auf Ihre Nachricht.

Kontaktdaten

20354 Hamburg

Direkter Kontakt

- Vertrieb: sales@securam-consulting.com

- Bewerbung: bewerbung@securam-consulting.com

Lieber direkt sprechen?

Buchen Sie ein kostenloses Erstgespräch.