ISO 27001 internes Audit — Vorbereitung, Ablauf und typische Findings

Das ISO 27001 interne Audit ist keine Empfehlung, sondern Pflicht. Abschnitt 9.2 der ISO/IEC 27001:2022 verlangt, dass Organisationen in geplanten Abständen prüfen, ob ihr ISMS den eigenen Anforderungen und denen der Norm entspricht. In der Praxis wird diese Prüfung allerdings häufig als reine Formalie behandelt: ein Fragenkatalog, der abgehakt wird, ein Bericht, der in der Ablage verschwindet. Das verschenkt Potenzial, denn das interne Audit gehört zu den wirksamsten Werkzeugen zur Verbesserung, die das ISMS-Framework bietet.

Wer ein ISO 27001 internes Audit zum ersten Mal plant oder das bisherige Vorgehen schärfen will, findet hier einen Praxis-Leitfaden: von der Vorbereitung über die häufigsten Feststellungen bis zur systematischen Nachbereitung.

Was ein ISO 27001 internes Audit leisten muss

Zunächst die Abgrenzung, weil sie in Gesprächen mit Fachabteilungen immer wieder für Verwirrung sorgt. Das interne Audit ist nicht das Zertifizierungsaudit. Im Stage-1-Audit prüft die externe Zertifizierungsstelle Ihre Dokumentation, im Stage-2-Audit die Implementierung vor Ort. Das interne Audit liegt zeitlich davor und ist Ihre eigene Standortbestimmung.

ISO/IEC 27001:2022, Abschnitt 9.2 fordert zweierlei: Erstens die Prüfung, ob das ISMS konform zu den Anforderungen der Organisation und der Norm ist. Zweitens die Prüfung, ob es wirksam umgesetzt und aufrechterhalten wird. Die zweite Frage ist entscheidend, denn sie unterscheidet ein lebendiges ISMS von einem Papiertiger.

Konformität

Existieren die geforderten Dokumente, Prozesse und Controls?

Wirksamkeit

Funktionieren sie? Schützen die technischen Maßnahmen tatsächlich vor den identifizierten Risiken? Werden Vorfälle erkannt und behandelt? Erreichen Awareness-Maßnahmen die Mitarbeitenden?

Erst wenn beide Dimensionen geprüft werden, erfüllt das interne Audit seinen Zweck.

Vorbereitung: Auditprogramm, Scope und Auditorenkompetenz

Die Vorbereitung entscheidet darüber, ob das Audit brauchbare Ergebnisse liefert oder ein Ritual bleibt. Drei Elemente verdienen besondere Aufmerksamkeit.

Das Auditprogramm. Die ISO 19011:2018 gibt den methodischen Rahmen vor. Ein Auditprogramm legt fest, welche Bereiche des ISMS in welchem Zeitraum geprüft werden. Die Planung sollte risikobasiert erfolgen: Bereiche mit hohen Risiken, vielen offenen Maßnahmen oder bekannten Schwächen verdienen häufigere Prüfungen als stabile Prozesse. Nicht jeder Annex-A-Control muss in jedem Zyklus geprüft werden. In der Praxis werden über einen Mehrjahreszyklus die Managementsystem-Anforderungen vollständig und die anwendbaren SoA-/Annex-A-Controls risikobasiert abgedeckt. Die Norm selbst gibt dafür keinen festen Dreijahresmechanismus vor; auditrelevant sind die für die Organisation ausgewählten Controls, nicht abstrakt alle 93.

Der Scope. Welche Standorte, Abteilungen, Systeme und Prozesse werden in diesem konkreten Audit geprüft? Der Scope muss dokumentiert und kommuniziert werden, bevor die erste Interview-Einladung verschickt wird. Wenn die Fachabteilung nicht weiß, was geprüft wird, kann sie sich nicht vorbereiten. Das ist freilich keine Einladung zum Schönreden: Vorbereitung bedeutet, Nachweise bereitzuhalten, nicht Lücken zu kaschieren.

Die Auditorenkompetenz und -unabhängigkeit. ISO/IEC 27001:2022 fordert in Abschnitt 9.2 Buchstabe c), dass Auditoren objektiv und unparteiisch handeln. Konkret heißt das: Niemand darf den eigenen Verantwortungsbereich auditieren. Der ISB kann nicht sein eigenes Risikomanagement prüfen. Wer die Zugriffsberechtigungen verwaltet, darf nicht die Zugangskontrollen auditieren. In kleinen Organisationen mit wenigen Personen im ISMS-Team wird das zur Herausforderung. Die Lösung liegt durchaus in externen Auditorinnen und Auditoren, die das interne Audit unabhängig durchführen, oder in Cross-Audits zwischen Abteilungen.

Zur Dokumentenvorbereitung gehört, dass die relevanten Nachweise vor Auditbeginn zusammengestellt werden: aktuelle Risikoanalyse, Statement of Applicability, Schulungsnachweise, Vorfallberichte, Protokolle des Management Reviews. Fehlende Nachweise werden im Audit zu Feststellungen. Das klingt trivial, ist in der Praxis aber einer der häufigsten Stolpersteine.

Die fünf häufigsten Findings im internen Audit

Auditergebnisse heißen in der Norm-Sprache Findings oder Feststellungen. Sie können positiv sein (Best Practices), als Beobachtungen formuliert werden oder als Abweichungen eingestuft werden. Organisationen können intern ein Klassifikationsschema definieren, etwa Major/Minor Nonconformity — diese Unterscheidung ist in der Zertifizierungspraxis verbreitet, aber keine zwingende Normsystematik für interne Audits. Die folgenden fünf Feststellungen tauchen mit bemerkenswerter Regelmäßigkeit auf.

- Wirksamkeitsmessung fehlt. Controls existieren auf dem Papier, aber der Nachweis ihrer Wirkung fehlt. Die Firewall-Regeln sind dokumentiert, ob sie tatsächlich unautorisierte Zugriffe verhindern, wird nicht gemessen. Awareness-Schulungen werden durchgeführt, ob sich das Verhalten der Mitarbeitenden ändert, prüft niemand. Abschnitt 9.1 der ISO/IEC 27001:2022 fordert, dass Organisationen bestimmen, was überwacht und gemessen werden muss — einschließlich der Methoden und des Zeitpunkts der Auswertung. Ohne Wirksamkeitsmessung fehlt dem ISMS die Feedbackschleife.

- Risikoanalyse veraltet. Die Risikobeurteilung muss laut ISO/IEC 27001:2022, Abschnitt 6.1.2 in geplanten Intervallen sowie bei wesentlichen Änderungen aktualisiert werden. Ein jährlicher Zyklus ist verbreitete Praxis, aber nicht per se die einzige normgerechte Ausgestaltung. Entscheidend ist: Wenn sich Bedrohungslage, IT-Landschaft oder Organisationsstruktur verändert haben — neue Systeme, Dienstleisterwechsel, Standortänderungen — und die Risikoanalyse das nicht abbildet, ist sie veraltet.

- Zugangskontrollen lückenhaft. Annex A, Control A.5.18 (Zugangsrechte) fordert die regelmäßige Überprüfung von Zugriffsberechtigungen. In der Praxis finden Auditoren verwaiste Accounts ehemaliger Mitarbeitender, übermäßige Berechtigungen durch Abteilungswechsel und fehlende Reviews der Admin-Zugänge. Die technische Umsetzung ist oft vorhanden, der organisatorische Prozess zur regelmäßigen Prüfung fehlt gleichwohl.

- Management Review als Formalsache. ISO/IEC 27001:2022, Abschnitt 9.3 definiert den Input für die Managementbewertung: Status von Maßnahmen, Änderungen interner und externer Themen, Audit- und Überwachungsergebnisse, Verbesserungsmöglichkeiten. In vielen Organisationen wird das Management Review als Pflichtübung abgehakt, ohne dass die Geschäftsführung tatsächlich Entscheidungen trifft. Das Protokoll dokumentiert die Präsentation, aber keine Beschlüsse zu Ressourcen, Prioritäten oder Risikoakzeptanz.

- Maßnahmentracking fehlt. Offene Feststellungen aus vorherigen Audits werden nicht systematisch nachverfolgt. Es gibt keine klare Zuordnung von Verantwortlichkeiten und Fristen. Manche Findings tauchen im nächsten Audit erneut auf, ohne dass erkennbar an der Ursache gearbeitet wurde. Das unterminiert die Glaubwürdigkeit des gesamten Auditprozesses.

„Wer beim Finding stehenbleibt, nutzt das Audit nur zur Hälfte. Entscheidend ist, was danach passiert."

Nadine Eibel, CEO SECURAM Consulting GmbHVom Finding zur Verbesserung: Abschnitt 10 richtig nutzen

Wer beim Finding stehenbleibt, nutzt das Audit nur zur Hälfte. ISO/IEC 27001:2022, Abschnitt 10.1 fordert die kontinuierliche Verbesserung der Eignung, Angemessenheit und Wirksamkeit des ISMS. Abschnitt 10.2 verlangt bei Nichtkonformitäten eine Ursachenanalyse, nicht nur die Behebung des Symptoms.

Wie sieht das konkret aus? Ein Finding ergibt sich, etwa: „Zugriffsberechtigungen werden nicht vierteljährlich geprüft." Die naheliegende Korrekturmaßnahme wäre, den nächsten Review-Termin anzusetzen. Die Ursachenanalyse fragt tiefer: Warum wurde der Review nicht durchgeführt? Fehlte die Zuständigkeit? Gab es kein Tooling? War der Prozess nicht bekannt? Erst die Ursache bestimmt die richtige Maßnahme.

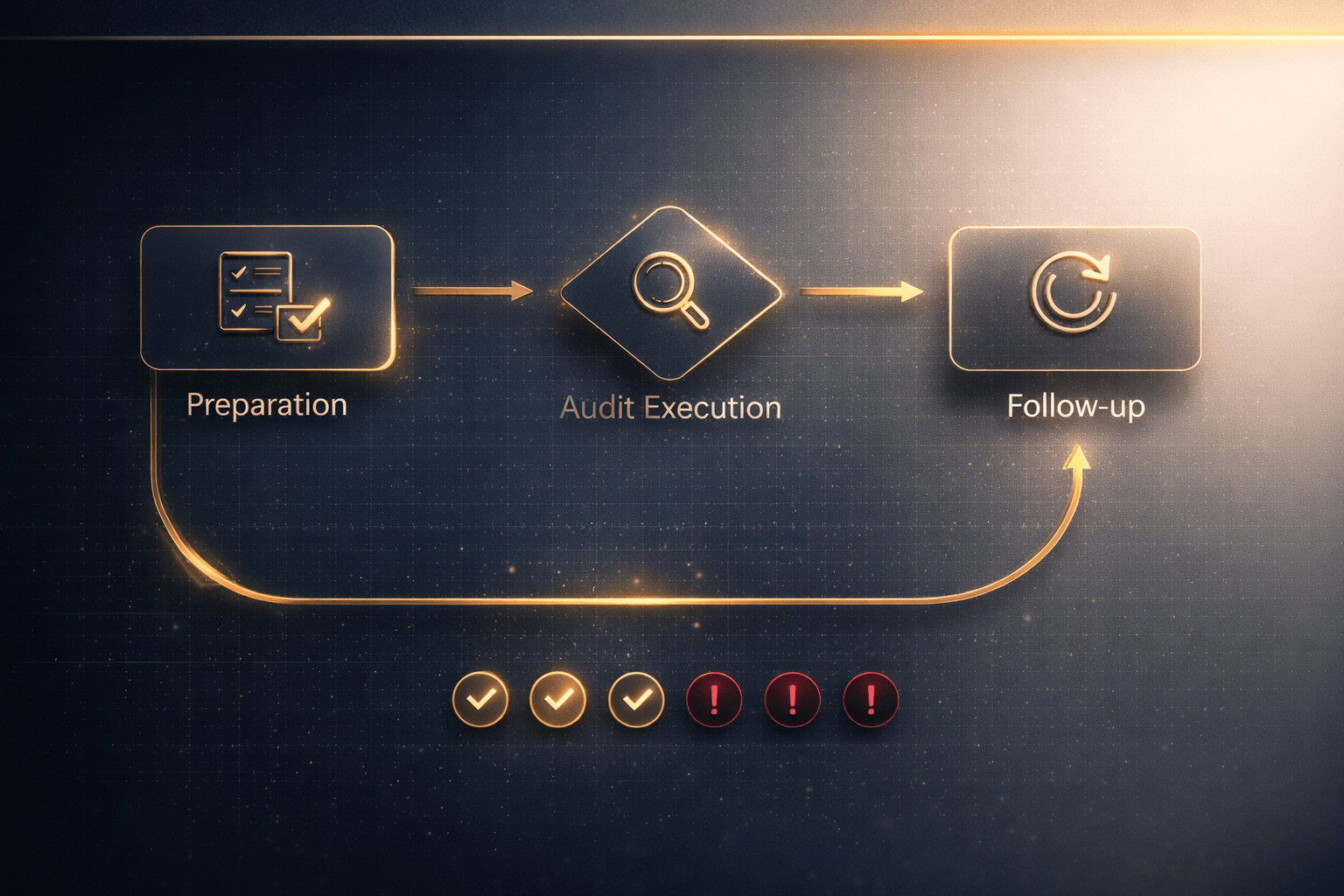

Plan

Auditprogramm aufstellen, Scope definieren, Auditoren benennen.

Do

Audit durchführen, Interviews führen, Nachweise prüfen, Findings dokumentieren.

Check

Das ist der Audit-Schritt selbst: Konformität und Wirksamkeit des ISMS beurteilen.

Act

Korrekturmaßnahmen umsetzen, Ursachen beheben, Wirksamkeit der Maßnahmen dokumentiert prüfen. In der Praxis hat sich ein Nachaudit nach drei bis sechs Monaten bewährt. Ohne diesen Schritt bleiben Feststellungen Papier.

Abschnitt 10.2 verlangt, auf Nichtkonformitäten zu reagieren, Ursachen zu bestimmen, Maßnahmen umzusetzen und deren Wirksamkeit zu überprüfen. Ein Nachaudit nach drei bis sechs Monaten ist bewährte Praxis, um diesen Nachweis zu führen — die Norm gibt allerdings keinen starren Zeitraum vor. Entscheidend ist die dokumentierte Wirksamkeitsprüfung. Dieser Schritt wird oft übersprungen, ist aber entscheidend: Er schließt den Regelkreis und zeigt dem externen Auditor, dass Verbesserung nicht nur versprochen, sondern nachgewiesen wird.

Externe Auditoren prüfen nicht nur den aktuellen Zustand, sondern auch den Umgang mit früheren Feststellungen. Wer ein funktionierendes Maßnahmentracking vorlegen kann, demonstriert Reife. Wer wiederholt dieselben Findings produziert, signalisiert das Gegenteil.

Das interne Audit als Steuerungsinstrument nutzen

Ob ein ISO 27001 internes Audit zur Pflichterfüllung verkommt oder echten Mehrwert liefert, hängt von drei Faktoren ab: der Qualität der Vorbereitung, der Unabhängigkeit der Auditoren und dem konsequenten Umgang mit den Ergebnissen. Der PDCA-Zyklus funktioniert nur, wenn der Act-Schritt nicht übersprungen wird.

Wenn Sie Ihr internes Audit professionalisieren oder erstmals ein risikobasiertes Auditprogramm aufsetzen möchten, unterstützt SECURAM Sie dabei, von der Planung bis zur Nachbereitung. Unsere ISO 27001 Beratung umfasst die Vorbereitung und Begleitung interner Audits. Für Unternehmen ohne eigenen ISB kann unser Interim ISB die Auditorenrolle übernehmen — vorausgesetzt, keine Prüfung des eigenen Aufbaus oder Verantwortungsbereichs erfolgt, um die geforderte Unabhängigkeit nach Abschnitt 9.2 zu wahren. Vereinbaren Sie ein kostenfreies Erstgespräch, um Ihren konkreten Auditbedarf zu besprechen.

Quellen

- ISO/IEC 27001:2022, Abschnitt 9.2 — Internes Audit

- ISO/IEC 27001:2022, Abschnitt 9.1 — Überwachung, Messung, Analyse und Bewertung

- ISO/IEC 27001:2022, Abschnitt 9.3 — Managementbewertung

- ISO/IEC 27001:2022, Abschnitt 6.1.2 — Informationssicherheits-Risikobeurteilung

- ISO/IEC 27001:2022, Abschnitt 10.1 und 10.2 — Verbesserung

- ISO/IEC 27001:2022, Annex A, Control A.5.18 — Zugangsrechte

- ISO 19011:2018 — Leitfaden für Audits von Managementsystemen

Weiterführend

Kontakt

Wir freuen uns auf Ihre Nachricht.

Kontaktdaten

20354 Hamburg

Direkter Kontakt

- Vertrieb: sales@securam-consulting.com

- Bewerbung: bewerbung@securam-consulting.com

Lieber direkt sprechen?

Buchen Sie ein kostenloses Erstgespräch.