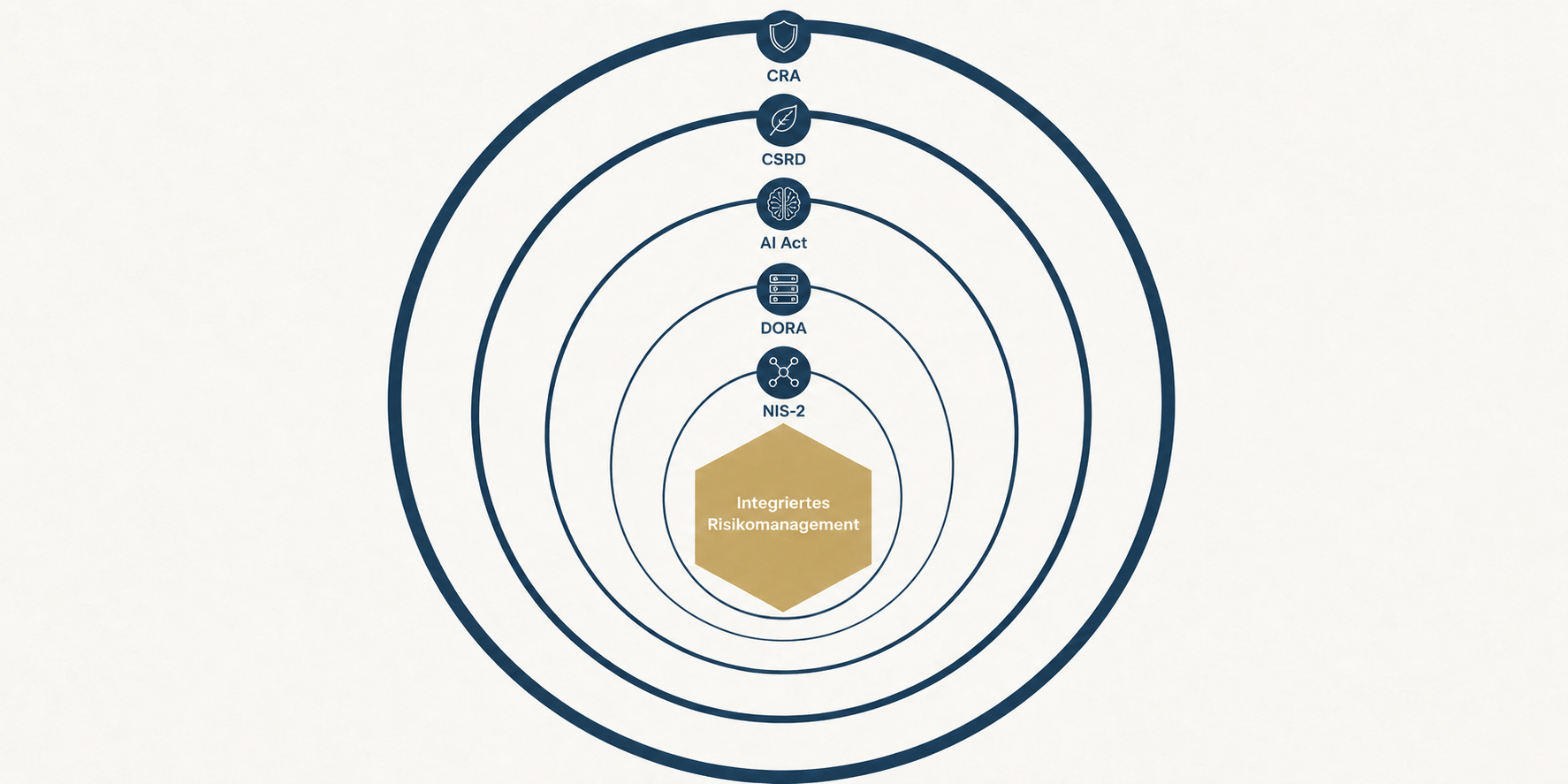

Das Jahr der Regulierung: Warum integriertes Risikomanagement 2025 Pflicht wird

Rückblickend lässt sich klar sagen: 2025 war das Jahr, in dem klassisches Silo-Risikomanagement mit der Regulierungsdichte der EU nicht mehr Schritt halten konnte. integriertes risikomanagement 2025 ist nicht mehr Kür, sondern Pflicht.

Rückblickend lässt sich klar sagen, dass 2025 das Jahr war, in dem sich herausstellte, dass klassisches Silo-Risikomanagement mit der Regulierungsdichte der EU nicht mehr Schritt halten konnte. Wer in diesem Jahr fünf Verordnungen parallel managen musste, ohne eine gemeinsame Risikobasis zu haben, merkte das spätestens beim dritten überlappenden Audit.

2025 im Rückblick: Fünf Verordnungen, eine Risiko-Aufgabe

Im Januar 2025 trat DORA für Finanzunternehmen und ihre IKT-Drittdienstleister verbindlich in Kraft. Kein Übergangszeitraum mehr, keine Toleranz. Gleichzeitig liefen NIS-2-Meldepflichten bereits seit Oktober 2024 scharf. Im Februar 2025 griffen die ersten Verbote des EU AI Act (Verordnung (EU) 2024/1689) für inakzeptable KI-Systeme. Im August folgte die GPAI-Stufe. Anbieter allgemeiner KI-Modelle mit systemischen Risiken mussten Transparenzanforderungen nachweisen. Im Hintergrund lief die CSRD, deren Berichtspflichten für die erste Unternehmenswelle seit dem Geschäftsjahr 2024 wirken, sowie der Cyber Resilience Act, der ab Ende 2027 greift und dessen Produktkonformität schon 2025 vorausgedacht werden musste.

Das alles wäre handhabbar, wenn jede Verordnung isoliert zu betrachten wäre. Sind sie aber nicht. NIS-2 Art. 21 fordert ein umfassendes Risikomanagement für Netz- und Informationssysteme. DORA Art. 28 verlangt ein konzernweites IKT-Drittpartei-Risikomanagement. Der AI Act Art. 9 schreibt ein Risikomanagementsystem für Hochrisiko-KI-Systeme vor. ISO/IEC 23894:2023 empfiehlt, KI-Risiken in ein bestehendes Risikorahmenwerk einzubetten.

Kurz gesagt fordern die Verordnungen selbst Integration. Und trotzdem behandeln viele Unternehmen Informationssicherheitsrisiken, KI-Risiken, Drittpartei-Risiken und ESG-Risiken weiterhin getrennt.

Das Regulierungs-Fünfeck 2025

- DORA (Verordnung (EU) 2022/2554), verbindlich seit 17.01.2025, IKT-Drittparteien-Risiko

- NIS-2 (Richtlinie (EU) 2022/2555), Meldepflichten seit 10/2024, umfassendes IT-Risikomanagement

- EU AI Act (Verordnung (EU) 2024/1689), Art. 5 seit 02.02.2025, Art. 9 Risikomanagement für Hochrisiko-KI

- CSRD, Nachhaltigkeitsberichtspflicht ab GJ 2024 (erste Welle)

- CRA (Cyber Resilience Act), volle Anwendung voraussichtlich Ende 2027, 2025 bereits Produktkonformität zu planen

Warum Silo-Risikomanagement an seine Grenzen kommt

Das Problem ist nicht mangelnder Eifer. In vielen mittelständischen Unternehmen arbeiten Informationssicherheitsbeauftragte, Datenschutzbeauftragte, Compliance-Abteilungen und Risikocontrolling durchaus sorgfältig. Nur eben nebeneinander.

Was dabei entsteht, sind sieben verschiedene Risk Maps in sieben Formaten, keine davon konsolidiert. Der Vorstand sieht Fragmente. Lieferkettenrisiken, die sowohl DORA Art. 28 als auch NIS-2 Art. 21 ansprechen, fallen bei parallelen Assessments doppelt auf, werden aber nicht verknüpft bewertet. Eine Kontrolle, die sowohl Informationssicherheitsanforderungen aus ISO/IEC 27001 als auch AI-Act-Anforderungen abdecken könnte, wird zweimal dokumentiert, zweimal geprüft und zweimal budgetiert.

Drei Dysfunktionen prägen das Bild.

Dopplung ohne Mehrwert. Risiko-Assessments entstehen in jedem Fachbereich separat. Dieselbe Bedrohung, etwa ein kompromittierter Cloud-Dienstleister, wird einmal im ISB-Büro erfasst und einmal im DORA-Projektteam. Beide Einschätzungen divergieren, weil Methodik und Bewertungsskalen nicht abgestimmt sind.

Fehlende Aggregation. Die Unternehmensleitung kann Risiken aus NIS-2, DORA und AI Act nicht gegeneinander gewichten, weil kein gemeinsames Bewertungsraster existiert. Entscheidungen werden auf Einzelbasis getroffen statt in einem Gesamtkontext.

Blinde Flecken in der Lieferkette. Drittpartei-Risiken sind per Definition bereichsübergreifend. Ein IKT-Dienstleister, der gleichzeitig unter DORA und NIS-2 relevant ist, braucht ein koordiniertes Assessment, nicht eines, das zwischen IT und Einkauf aufgeteilt wird.

Was integriertes risikomanagement 2025 konkret leistet

Integriertes Risikomanagement (IRM) ist kein neues Konzept. ISO 31000:2018 beschreibt schon lange einen universellen Rahmen, der sich über alle Risikodomänen legt. Was 2025 neu wurde, ist die regulatorische Notwendigkeit, diesen Rahmen tatsächlich zu operationalisieren.

Was IRM konkret liefert, lässt sich auf drei Kernleistungen verdichten.

Einheitliche Risiko-Taxonomie. ISO 31000:2018 bildet das Dach. Darunter ordnen sich domänenspezifische Standards ein. ISO/IEC 27005:2022 für Informationssicherheitsrisiken, ISO/IEC 23894:2023 für KI-Risiken. Eine gemeinsame Taxonomie stellt sicher, dass „Verfügbarkeitsrisiko" in der IT-Abteilung und „Betriebsunterbrechungsrisiko" im Risikocontrolling dieselbe Risikoklasse meinen und vergleichbar bewertet werden.

Zentrale Aggregation. Ein einziges Risikoinventar, in das alle Domänen einliefern, ermöglicht erstmals ein konsolidiertes Reporting an Vorstand und Aufsichtsrat. Eskalationsschwellen, Risikotoleranz und Restrisikogenehmigungen werden einheitlich definiert, nicht ad hoc je nach Fachbereich.

Koordinierte Kontrollen. Das ist der wirtschaftliche Kern des Arguments. Eine einzige Zugangsschutz-Kontrolle kann gleichzeitig eine Anforderung aus ISO/IEC 27001, eine aus DORA und eine aus NIS-2 adressieren. Wer das über ein gemeinsames Kontroll-Mapping nachweist, reduziert Audit-Aufwand erheblich und vermeidet redundante Maßnahmen.

Eine Kontrolle, die zweimal dokumentiert wird, ist nicht doppelt wirksam, sondern doppelt teuer.

Kernaussage integriertes risikomanagement 2025ISO 31000 als Dach: Integration mit ISO 27005 und ISO 23894

ISO 31000:2018 ist bewusst domänenneutral gehalten. Sie beschreibt Prinzipien, einen Rahmen und einen Prozess, gibt aber keine inhaltlichen Vorgaben, welche Risiken zu managen sind. Das ist ihre Stärke.

ISO/IEC 27005:2022 füllt den Rahmen für Informationssicherheitsrisiken aus. Sie liefert die Methodik für Bedrohungs- und Schwachstellenanalysen und ist direkt anschlussfähig an ISO/IEC 27001. ISO/IEC 23894:2023 ergänzt das für KI-Systeme. Sie beschreibt, wie KI-spezifische Risiken wie Modell-Drift, Daten-Bias oder unbeabsichtigte Diskriminierung identifiziert und bewertet werden, und schlägt dabei explizit die Brücke zu ISO 31000.

Das Three-Lines-of-Defense-Modell (IIA 2020) gibt die Governance-Struktur vor. Erste Linie (operative Kontrollen), zweite Linie (Risikomanagement-Funktion, Compliance), dritte Linie (interne Revision). In integrierten Strukturen übernimmt eine zentrale Risikofunktion die Koordination der zweiten Linie über alle Domänen. Das entspricht freilich eher dem, was größere Finanzinstitute seit Jahren praktizieren. Im Mittelstand ist die Funktion oft schwächer besetzt, was den Bedarf an klaren Prozessen erst recht erhöht.

COSO ERM 2017 ergänzt ISO 31000 um einen strategischen Blickwinkel. Risikomanagement wird dort nicht als Compliance-Funktion verstanden, sondern als Instrument zur Wertsicherung. Für den Mittelstand ist dieser Perspektivwechsel nicht trivial.

Fünf Schritte zum integrierten Risikomanagement im Mittelstand

Eine theoretisch saubere Architektur hilft wenig, wenn die Umsetzung unklar bleibt. Nachfolgend eine Roadmap, die sich in der Praxis bewährt hat.

- Ist-Analyse. Welche Risikomanagement-Aktivitäten existieren heute und wo? ISMS-Risikobeurteilung nach ISO/IEC 27005, DORA-IKT-Risikobewertung, KI-Risikoanalyse nach AI Act, ESG-Risikoinventar im Rahmen der CSRD. Diese Bestandsaufnahme deckt Überschneidungen und weiße Flecken auf.

- Gemeinsame Taxonomie entwickeln. Risikoklassen, Bewertungsskalen (Wahrscheinlichkeit, Schwere der Auswirkung) und Akzeptanzniveaus werden domänenübergreifend definiert. Ausgangspunkt ist typischerweise die bestehende ISMS-Methodik, sofern sie hinreichend dokumentiert ist.

- Governance-Modell festlegen. Wer ist Risk Owner für domänenübergreifende Risiken? Wie werden Risiken aus der ersten an die zweite Linie übergeben? Welches Gremium genehmigt Restrisiken? Ohne geklärte Governance bleibt IRM ein Dokumentationsprojekt.

- Toolauswahl. Eine GRC-Plattform kann IRM unterstützen, ersetzt aber weder das Governance-Modell noch die Taxonomie. Tools, die mit ISO 31000 kompatible Frameworks mitbringen, verkürzen die Einführungszeit. Der Fehler, den viele machen, ist zuerst das Tool zu kaufen und dann die Methodik zu bauen.

- Betrieb und Verbesserung. IRM ist kein Projekt, sondern ein Prozess. Jährliche Reviews der Risikolage, anlassbezogene Neubewertungen bei regulatorischen Änderungen (die 2026 mit dem CRA weiter kommen dürften) und regelmäßige Berichterstattung an Leitung und Aufsicht sind Grundvoraussetzungen.

FAQ: integriertes risikomanagement 2025 im Mittelstand

Was ist der Unterschied zwischen IRM und GRC?

GRC (Governance, Risk, Compliance) bezeichnet einen breiteren organisatorischen Ansatz, der auch Governance-Strukturen und Compliance-Management umfasst. Integriertes Risikomanagement ist die Risikodimension innerhalb eines GRC-Rahmens, also die methodisch konsistente Erfassung, Bewertung und Steuerung von Risiken über alle Domänen hinweg. IRM ohne GRC-Grundlage ist technisch möglich, praktisch aber schwer zu betreiben, weil Governance-Fragen ungeklärt bleiben.

Welche Rolle spielt ISO 31000 dabei?

ISO 31000:2018 ist der übergeordnete Rahmen, der Prinzipien und Prozesse für das Risikomanagement beschreibt, unabhängig von Branche, Unternehmensgröße oder Risikodomäne. Er schafft die gemeinsame Sprache, ohne die eine Integration domänenspezifischer Standards wie ISO/IEC 27005 oder ISO/IEC 23894 nicht funktioniert. Eine ISO-31000-Zertifizierung gibt es nicht, der Standard ist als Orientierungsrahmen konzipiert.

Brauche ich zwingend eine GRC-Software?

Nein, zumindest nicht als erstes. Unternehmen mit einem klaren Governance-Modell, einer dokumentierten Taxonomie und disziplinierten Prozessen können IRM auch mit strukturierten Tabellenkalkulationen betreiben, zumindest bis zu einer gewissen Komplexität. Eine GRC-Plattform bringt dann Vorteile, wenn Risikoinventar, Kontrollmanagement und Reporting für mehrere Hundert Risiken und Dutzende von Regulierungsanforderungen koordiniert werden müssen. Wer mit dem Tool anfängt, bevor die Methodik steht, kauft Komplexität, keine Lösung.

Wer sollte integriertes Risikomanagement verantworten?

Das hängt von der Unternehmensstruktur ab. Finanzunternehmen unter DORA haben oft einen CRO, der diese Rolle natürlicherweise übernimmt. Im Mittelstand ist die Verantwortung häufig zwischen CISO, Compliance-Leitung und CFO aufgeteilt, ohne klare Führung. Empfehlenswert ist eine benannte Risikomanagement-Funktion in der zweiten Linie, auch wenn diese Funktion zunächst nur mit 0,5 Vollzeitstellen besetzt ist. Entscheidend ist, dass die Unternehmensleitung die Risikotoleranz festlegt und absegnet. Das ist nicht delegierbar.

Ab welcher Unternehmensgröße lohnt sich integriertes Risikomanagement?

IRM lohnt sich, sobald ein Unternehmen gleichzeitig mehr als zwei wesentliche Regulierungsrahmen einhält und dabei unterschiedliche interne Stellen betroffen sind. Das trifft auf viele Unternehmen mit 250 bis 5.000 Mitarbeitenden zu, die unter NIS-2 fallen und gleichzeitig DSGVO, ISO 27001 und branchenspezifische Anforderungen managen. Die Einführungskosten sind geringer als der Aufwand, den parallele, nicht koordinierte Systeme dauerhaft erzeugen.

QUELLEN

- ISO 31000:2018 Risk management — Guidelines, iso.org

- ISO/IEC 27005:2022 Information security risk management, iso.org

- ISO/IEC 23894:2023 AI risk management, iso.org

- Verordnung (EU) 2022/2554 (DORA), EUR-Lex

- Richtlinie (EU) 2022/2555 (NIS-2), EUR-Lex

- Verordnung (EU) 2024/1689 (EU AI Act), EUR-Lex

- IIA Three Lines Model (2020), theiia.org

- COSO Enterprise Risk Management Framework (2017)

Von der Regulierungs-Verteidigung zur Risiko-Steuerung

SECURAM begleitet Mittelstandsunternehmen beim Aufbau eines integrierten Risikomanagement-Rahmens, von der Ist-Analyse bis zur Tool-Auswahl.

Erstgespräch vereinbaren →Kontakt

Wir freuen uns auf Ihre Nachricht.

Ihre Ansprechpartnerin

Nadine Eibel

Gründerin & Geschäftsführerin

SECURAM Consulting GmbH

Über 20 Jahre Erfahrung in IT-Security und Informationssicherheit. Zertifiziert als CISM, Lead Auditorin ISO 27001 und ITIL Expert.

Kontaktdaten

20354 Hamburg

Direkter Kontakt

- Vertrieb: sales@securam-consulting.com

- Bewerbung: bewerbung@securam-consulting.com

Lieber direkt sprechen?

Buchen Sie ein kostenloses Erstgespräch.